Les problèmes de sécurité des systèmes d'exploitation des réseaux organisationnels construits ont toujours été l'aspect le plus important de l'administration. Pour diagnostiquer la présence de vulnérabilités, il fallait faire beaucoup de travail, et souvent même après cela, il y avait des failles pour les attaquants. De telles manipulations sont devenues sensiblement plus faciles avec l'avènement de Kali Linux. Les instructions pour son utilisation sont pour la plupart disponibles uniquement sur langue Anglaise... Un tel système n'est pas adapté à un usage domestique permanent, d'autant plus qu'il est déconseillé aux débutants. Cette outil professionnel que vous devez apprendre à utiliser, nécessitant un réglage fin. Et cela nécessite une expérience suffisante et une parfaite compréhension des actions réalisées.

Mises en garde importantes

Les capacités du système d'exploitation Kali Linux sont si vastes que tout le monde ne les utilise pas pour améliorer la sécurité de leur propre système. Il devient souvent outil pratique pour les actions illégales des intrus. Par conséquent, il est important déjà au stade initial de la connaissance de comprendre que certaines manipulations que le système vous permet d'effectuer peuvent être illégales. Même l'installation de Kali Linux et la familiarisation avec celui-ci à des fins éducatives dans certains pays peuvent se retourner contre vous.

Comme petit conseil, vous pouvez recommander d'installer le système et de travailler via un VPN, si vous ne voulez pas vous limiter à une étude superficielle. Au démarrage, il faut aussi utiliser des clés qui éviteront les problèmes avec la loi.

Qu'est-ce que Kali Linux

Le prédécesseur de Kali est BackTrack Linux, qui est assez célèbre dans les cercles étroits. La seconde est basée sur Debian et fournit un support pour les packages et les applications développés pour cet OS, ce qui vous permet de rendre votre travail assez confortable grâce à l'utilisation d'outils familiers. Si nécessaire, il sera assez facile de trouver des programmes pour Kali Linux.

Le kit de distribution comprend toutes sortes d'utilitaires qui vous permettent de réaliser un audit de sécurité complet pour empêcher les intrusions. Les services en cours d'exécution, l'accès à l'ordinateur via le réseau, les applications Web utilisées et bien plus encore peuvent être analysés à l'aide des outils disponibles dans Kali Linux.

Comme son nom l'indique, le système est construit sur le noyau Linux. La première version du kit de distribution est sortie il y a plus de deux ans. Il a rassemblé tous les éléments les plus élémentaires, l'accent principal étant mis sur la fonctionnalité et non sur l'attrait visuel. Mais la grande popularité du système, son utilisation active dans un environnement professionnel ont conduit à la nécessité d'apporter des modifications à la distribution.

Les avis des utilisateurs de Kali sont pour la plupart positifs. Le système est devenu plus stable par rapport à BackTrack, l'ensemble de programmes et d'utilitaires s'est étendu, mais sur certains ordinateurs portables, le système d'exploitation cesse parfois de voir l'adaptateur Wi-Fi intégré. Cela se produit lors de l'utilisation de Live-launch à partir d'un lecteur flash USB, le problème est corrigé en utilisant un adaptateur externe ou en installant le système d'exploitation sur le disque dur.

Changements dans la nouvelle version

À la fin de l'été dernier, Kali Linux 2. Grâce à la mise à jour, le système est devenu beaucoup plus stable et l'interface de travail est plus attrayante. De plus, de nombreux services publics sont devenus obsolètes pendant une si longue période par rapport aux normes de la technologie de l'information. Si auparavant vous deviez rechercher et installer vous-même les nouvelles versions, ce travail est désormais effectué par le système lui-même, ce qui vous permet de les maintenir à jour sans efforts particuliers... De plus, le système lui-même a reçu un support de distribution continue.

Caractéristiques techniques

Le noyau de la nouvelle distribution est Linux Kernel version 4.0, qui est inclus dans la version Debian Jessie. Pour le moment, Gnome 3.14 est utilisé, et Espace de travail a acquis un style et une interface mis à jour, le menu a quelque peu changé dans les paragraphes individuels.

Assemblages disponibles

À l'heure actuelle, il existe diverses distributions avec lesquelles il est pratique de travailler sous certaines conditions. Vous pouvez facilement trouver des assemblys Live, des images pour des machines virtuelles populaires, des packages d'installation. De plus, des instructions sont fournies que vous pouvez suivre pour préparer vous-même les assemblages. Si nécessaire, vous pouvez créer votre propre image pour travailler avec ARM, le travail avec cette architecture est parfaitement pris en charge, fournissant un système multi-plateforme. Il deviendra alors possible, par exemple, d'installer Kali Linux sur une tablette ou un smartphone.

Pour ceux qui ont déjà installé la première version, il y a la possibilité de mettre à jour la seconde à l'intérieur du système. Il suffit d'utiliser un ensemble de commandes qui incluent l'obtention d'une nouvelle distribution et son installation. Les détails peuvent être trouvés dans les documents officiels d'accompagnement.

Premiers pas avec le système. Base théorique

Les capacités étendues du système sont difficiles à comprendre sans étudier la documentation de Kali Linux. Les instructions d'utilisation, malheureusement, sous la forme de manuels détaillés pour un réglage fin, sont disponibles sur le site officiel principalement en anglais, comme dans la plupart des autres sources. Cependant, un grand nombre de fans ont donné lieu à l'émergence de manuels détaillés en russe dans la communauté formée, basés sur leur propre pratique. En outre, il existe des cours pour la formation de spécialistes en russe, à la fois au niveau d'entrée et plus avancé, pour le travail professionnel en entreprise.

Développement pratique

Pour étudier le système, il suffit de l'installer de n'importe quelle manière disponible et la plus confortable, d'autant plus qu'un grand choix de distributions Kali Linux 2 disponibles le permet. Cependant, c'est à des fins pédagogiques, surtout dans les premiers stades, qu'il est préférable d'utiliser une machine virtuelle. Ce sera suffisant pour apprendre l'ensemble des utilitaires inclus, s'habituer à commencer à naviguer en toute confiance dans le système.

Lorsque vous apprenez à travailler avec Kali Linux, les instructions d'utilisation sont indispensables. Outre le fait que l'OS possède des fonctionnalités riches qu'il est difficile d'apprendre sans aucune documentation, lors de son installation, vous devrez le configurer qui vous permettra de les utiliser le plus efficacement possible.

Il est préférable d'apprendre des outils pratiques sur votre propre équipement pour éviter problèmes possibles avec la loi, si les actes accomplis la contredisent, et d'une manière ou d'une autre le fait de leur mise en œuvre sera connu de tiers.

Lancer à partir d'un lecteur flash

Après avoir terminé l'étape de maîtrise du travail avec le système, vous voudrez l'utiliser pour analyser la sécurité et éliminer les faiblesses découvertes dans les réseaux existants dans l'entreprise ou à la maison. Le plus simple est que, si nécessaire, le kit de distribution déjà prêt pour le lancement soit toujours avec vous. C'est assez facile à faire si vous utilisez des programmes spécialisés pour le système d'exploitation opérationnel, par exemple Rufus. Il peut souvent être utile de maintenir la persistance des fichiers sur un système installé sur une clé USB après un redémarrage. Cette option est également fournie, mais il est important de se rappeler que pour le mode de persistance décrit, au début de chaque démarrage, vous devrez spécifier le mode approprié afin que le mode live normal ne démarre pas. De plus, si dans version simplifiée si un lecteur flash de 2 Go suffit, dans ce dernier cas, un espace supplémentaire sera nécessaire pour créer une partition séparée dans laquelle les données nécessaires seront stockées.

Pourquoi Kali Linux est-il utile ?

Les attaquants dans leur travail utilisent des outils spécialisés qui peuvent réduire considérablement le temps requis pour une pénétration non autorisée dans le réseau. Par exemple, en utilisant Kali Linux, le piratage devient beaucoup plus facile et pratique, en particulier lorsque les mots de passe et les paramètres matériels installés par défaut ne sont pas modifiés. Malheureusement, même dans les grandes entreprises, cela arrive assez souvent. Après cela, l'obtention des données nécessaires est une question de technologie ; pour un spécialiste qualifié, l'ensemble du processus ne présente pas de difficultés particulières. Il est d'autant plus important d'utiliser les mêmes outils pour identifier les vulnérabilités de vos défenses afin de rendre le travail de ces personnes plus difficile. Un exemple pratique simple est le piratage des routeurs Wi-FI, qui sont installés de nos jours dans presque tous les appartements, sans parler des organisations.

Pénétration du réseau via Wi-Fi

Pour pirater un routeur Wi-Fi, il suffit d'organiser une attaque par force brute. Mais même sur du matériel à haute vitesse, cela prend beaucoup de temps. Les routeurs modernes utilisent le protocole WPS pour simplifier la configuration du réseau. Tous les utilisateurs ne comprennent pas la sécurité des réseaux sans fil ; ils ont besoin de toute l'aide possible pour les configurer. Avec l'utilisation de ce protocole, il n'est plus nécessaire de régler manuellement les paramètres de cryptage WPA/WEP pour se protéger contre les accès indésirables ; ils, comme le nom du réseau, sont réglés automatiquement en appuyant sur un bouton du routeur. Cela semblerait une excellente idée, mais, comme c'est souvent le cas, des vulnérabilités ont été trouvées ici aussi, grâce auxquelles un mot de passe peut être craqué en quelques heures.

Non seulement cela, le code PIN WPS se compose de 8 caractères, dont le dernier suffit pour le vérifier en blocs, et pas entièrement, ce qui réduit le nombre de combinaisons possibles à 10998. En utilisant Kali Linux, il est assez facile de pirater un réseau Wi-Fi via le WPS inclus et cela ne prendra pas longtemps. Un utilitaire qui surveillera le réseau et qui énumère directement le code PIN est suffisant. Pour plus de clarté, vous pouvez vérifier à quel point cela se produit facilement et rapidement sur un routeur domestique.

Ainsi, afin de se protéger, il vaut mieux désactiver le WPS sur le routeur, où cette option est active par défaut. Sinon, chaque voisin, même un écolier, pourra se connecter au réseau et l'utiliser. Le mode d'emploi est assez simple, c'est l'un des exemples les plus courants sur toutes les ressources consacrées à ce système d'exploitation.

Kali Linux WiFi : pirater

En bref, à l'aide de la commande iwconfig, nous déterminons l'interface réseau disponible (en règle générale, elle s'appelle wlan0, mais elle peut être différente).

Après cela, nous commençons à surveiller l'interface active :

airmon-ngstartwlan0

Pour savoir quels réseaux sont concernés, exécutez la commande suivante :

Où mon0 est le nom du moniteur précédemment lancé.

Dans toute la liste qui apparaît, seuls les réseaux sur lesquels WPS est activé sont intéressants. Pour les déterminer, utilisez la commande

Vous pouvez maintenant choisir n'importe quelle cible et commencer à sélectionner un code PIN :

Saccageur -I mon0 -b -a -vv

C'est là que le BSSID est écrit à partir du résultat de la commande précédente. Si tout est fait correctement, le forçage brutal des mots de passe commencera. En moyenne, le réseau est piraté de quatre à six heures. Mais certains nouveaux modèles de routeurs ont une protection contre les attaques WPS et désactivent les attaques par force brute après un certain nombre de tentatives infructueuses.

Et ce n'est qu'un aspect de Kali Linux. Les instructions d'utilisation donneront une compréhension globale des capacités du système.

Kali Linux est une distribution populaire conçue pour tester la vulnérabilité des réseaux sans fil et en trouver les mots de passe. Bien sûr, les fonctionnalités de l'application ne se limitent pas à cela, car elles sont tout simplement énormes. Le logiciel effectue également d'autres options importantes, mais nous en parlerons un peu plus tard.

Pour commencer, nous aimerions répondre à la question qui se pose souvent parmi les utilisateurs inexpérimentés, qu'est-ce que Kali Linux ? Le logiciel est devenu à un moment donné une véritable percée dans l'industrie de la technologie informatique et est toujours le favori des pirates informatiques du monde entier. Et ce n'est pas du tout surprenant, car le programme est essentiellement un outil puissant et moderne pour auditer la sécurité informatique et, par conséquent, la pénétration et le piratage. C'est si nous parlons du but de l'utilitaire en un mot, sans termes obscurs.

référence: Kali a été développé sur Ubuntu et était à l'origine connu sous le nom de BackTrack. L'application a reçu son nom actuel en 2013.

Et maintenant, quelques mots sur l'utilité de ce produit. Si vous pensez cela uniquement pour le piratage, vous vous trompez clairement. Le logiciel est un excellent assistant pour surveiller le réseau pour diverses erreurs ⁄ vulnérabilités ou accès non autorisés de l'extérieur. Tout le reste est secondaire.

Installation de Kali Linux

Bien que le produit soit une distribution Linux, il peut être installé sur les appareils Windows et Android, dont nous parlerons plus tard. Il y a une opinion que ce n'est pas si facile à faire, et c'est en partie vrai. Il y a beaucoup d'informations sur Internet, mais elles sont toutes confuses et peu informatives. Nous vous guiderons tout au long de l'installation dans un format court. Alors:- Téléchargez l'image de distribution sur notre site Web.

- Nous lançons l'image à l'aide d'outils Windows standard ou à l'aide de programmes spécialisés.

- Exécutez le fichier setup.exe

- Nous suivons les instructions, pendant le processus d'installation, l'ordinateur redémarrera et offrira le choix de démarrer à partir de Kali Linux.

Kali Linux sur Android

Parlons maintenant de l'installation du programme sur les appareils Android (smartphones ⁄ tablettes). Ce processus prend un peu de temps dans le sens où vous devrez en plus télécharger une application d'émulation (par exemple, Limbo PC Emulator). Vous pouvez le trouver dans le Play Store. C'est en lui que votre Compte, configurez le disque dur et démarrez le système pour travailler avec Kali.Outils Kali Linux

La distribution logicielle du système comprend des outils de test tels que :- - un ensemble d'utilitaires pour détecter les réseaux WiFi, intercepter le trafic transmis à travers eux, surveiller les clés WEP et WPA / WPA2-PSK ;

- Burp Suite est une application Java permettant de rechercher des vulnérabilités dans les applications Web et les sites Web. Comprend plusieurs catégories : proxy, araignée, intrus, répéteur ;

- - cracker en ligne de mots de passe pour les services de la plate-forme UNIX, peut attaquer plusieurs ressources en même temps ;

- John l'éventreur - un programme pour auditer et deviner les mots de passe (recherche de hachages NTLM, Kerberos, etc.);

- Maltego - logiciel conçu pour analyser et enregistrer des informations à partir de bases de données ;

- - conçu pour créer et utiliser des exploits, ainsi que pour surveiller la sécurité du système ;

- - une plate-forme d'analyse des réseaux IP avec un nombre différent d'objets, vérifie l'état des ports, des nœuds et de leurs services spéciaux correspondants ;

- Sqlmap - conçu pour trouver et exploiter les vulnérabilités SQL, peut fonctionner sur la plupart des systèmes d'exploitation ;

- Est un analyseur de trafic populaire et pratique pour Ethernet et d'autres réseaux.

Nous avons nommé loin de tous les outils logiciels (il est en constante évolution et mis à jour), mais à partir des produits énumérés ci-dessus, nous pouvons conclure que Kali Linux est très polyvalent et fonctionnel. À propos, les développeurs ne dorment pas et « ravissent » périodiquement les utilisateurs avec des améliorations et de nouvelles versions, encore plus professionnelles et pratiques.

Notre avis s'est avéré plutôt petit, car vous pouvez parler de cet utilitaire pendant des heures (voire des jours). Nous avons essayé de vous dire en quoi le logiciel est intéressant et qui pourrait en avoir besoin. Pour le reste, nous vous conseillons tout de même de décider de tester et de télécharger Kali Linux en russe - vous pouvez le faire gratuitement sur notre site Web. Nous vous assurons que le logiciel est digne de votre connaissance !

Nom : Kali Linux

Version : 2016.2

Dernière version du programme : 2016.2

Adresse du site officiel : http://www.kali.org/

Architecture : amd64

La description:

La distribution Kali Linux 2016.2 "Rolling Edition" est présentée, qui poursuit le développement du projet BackTrack Linux et est destinée à tester les vulnérabilités des systèmes, réaliser des audits, analyser les informations résiduelles et identifier les conséquences d'attaques malveillantes.

Kali comprend l'une des collections d'outils les plus complètes pour les professionnels de la sécurité informatique, des outils pour tester les applications Web et la pénétration des réseaux sans fil, aux logiciels pour lire les données des puces RFID.

Information additionnelle

Comprend une collection d'exploits et d'utilitaires d'inspection de sécurité spécialisés tels que Aircrack, Maltego, Metasploit, SAINT, Kismet, Bluebugger, Btcrack, Btscanner, Nmap, p0f.

Tous les développements originaux créés dans le kit de distribution sont distribués sous licence GPL et sont disponibles via le référentiel Git public. Une image iso complète, d'une taille de 2,8 Go, et une image simplifiée basée sur le bureau Xfce, d'une taille de 1 Go, sont préparées pour le téléchargement. Les assemblys sont disponibles pour les architectures x86, x86_64, ARM (armhf et armel, Raspberry Pi, ARM Chromebook, Odroid).

Kali comprend l'une des collections d'outils les plus complètes pour les professionnels de la sécurité informatique, des outils pour tester les applications Web et la pénétration des réseaux sans fil, aux logiciels pour lire les données des puces RFID. Comprend une collection d'exploits et plus de 300 utilitaires d'analyse de sécurité spécialisés tels que Aircrack, Maltego, SAINT, Kismet, Bluebugger, Btcrack, Btscanner, Nmap, p0f. En outre, la distribution comprend des outils pour accélérer la sélection des mots de passe (Multihash CUDA Brute Forcer) et des clés WPA (Pyrit) grâce à l'utilisation des technologies CUDA et AMD Stream, qui permettent d'utiliser les GPU des cartes vidéo NVIDIA et AMD pour effectuer des opérations de calcul.

Le changement clé dans la nouvelle version est l'utilisation d'un modèle de livraison de mise à jour continue, dans lequel les versions logicielles de la distribution sont toujours mises à jour et les nouvelles versions sont livrées au fur et à mesure qu'elles sont disponibles, sans qu'il soit nécessaire de passer périodiquement à de nouvelles versions. de la répartition. Les mises à jour du système sont importées de la branche de test Debian, les mises à jour des vérificateurs de sécurité sont publiées par les développeurs de Kali Linux quelques jours après la publication nouvelle version... Pour suivre les nouvelles versions des outils d'analyse de sécurité, une interface Web spéciale Kali Linux Package Tracker a été préparée.

Somme Md5 :

kali-linux-2016.2-amd64.iso

kali-linux-e17-2016.2-amd64.iso

kali-linux-light-206.2-amd64.iso

kali-linux-lxde-2016.2-amd64.iso

kali-linux-mate-2016.2-amd64.iso

e7994cb79a5

Téléchargez Kali Linux. Comment et où?

Bonjour à tous, voici Computer76 et maintenant je vais vous présenter un article sur la façon de télécharger correctement Kali Linux. Pourquoi faire cela, la question pour vous, je pense, a déjà été résolue et donc va droit au but.

Où télécharger Kali Linux ?

La question de savoir où trouver Kali Linux, en tant que tel, n'en vaut pas la peine. Puisque le système est libre de distribuer et de copier, il y a plus qu'assez de sources. J'en proposerai plusieurs, mais je me concentrerai sur certaines des options les plus pratiques pour l'utilisateur. Ceux-ci incluent les cas où vous téléchargez Kali Linux sous la forme d'une image du système d'exploitation prête à être gravée sur le disque.

La première source de téléchargement de Kali Linux est bien entendu hors site.

Toutes les dernières versions des systèmes stables et russifiés sont disponibles ici sur le site anglophone. Le site officiel se trouve à l'adresse :

En fait, il s'agit de la page de téléchargement, où vous pouvez choisir de télécharger l'image disque directement depuis le site ou via le tracker également depuis le site officiel.

La deuxième option est de savoir comment mettre la main sur le système (pour ceux qui savent utiliser les réseaux peer-to-peer, c'est le moyen le plus simple) - un réseau local, comme on l'appelle communément. Comment utiliser un réseau peer-to-peer, le configurer correctement et rechercher des informations correctement, lisez cet article. Pour expliquer cette option, je ne donnerai que les résultats de recherche que j'ai obtenus lorsque j'ai demandé de rechercher une image de Kali Linux. Le programme client est connecté au maximum de hubs et donc les résultats ne se sont pas fait attendre. Voici ce que j'ai :

Télécharger - Je ne veux pas.

Une troisième option à ne pas négliger est les trackers torrent. Craintes profondes et décapage complet des trackers sont mis en place, et donc les fichiers disponibles en téléchargement sont de moins en moins présents. Mais étant donné que Cali Linux est un système d'exploitation avec Open source, il sera téléchargeable gratuitement pendant longtemps. Je vais donner un exemple d'une page de mon tracker torrent préféré avec des résultats de recherche pour le système d'exploitation requis.

Et voici un autre bon site en termes de familiarité avec les programmes. Comme ci-dessus:

Et voici un autre bon site en termes de familiarité avec les programmes. Comme ci-dessus:

http://torrent-soft.net/

Problèmes d'accès ? FreeGate- application proxy pour tous les navigateurs.

Tout ce que vous avez à faire est de suivre la procédure d'enregistrement la plus simple et de commencer à télécharger le torrent. Il prend des miettes, à quelques kilo-octets près. Lorsque vous lancez un fichier torrent, le client torrent préinstallé sur votre ordinateur ou le fichier exécutable de sa version portable (selon ce qui vous convient le mieux) entrera en jeu. En tant que client torrent, je peux proposer moi-même BitTorrent. Je l'utilise toujours.

Toutes sortes de façons de télécharger Kali Linux sont probablement sous vos yeux. Commençons à graver sur un disque ou à installer à partir d'une clé USB. Qui a oublié comment, s'il vous plaît aller à la recherche du site. Là, j'ai décrit l'une des options d'enregistrement. Aussi, à votre attention, j'offre la possibilité d'installer Kali sur une clé USB, suivie de son lancement et de la possibilité, ce qui est extrêmement important, de mettre à jour et d'enregistrer toutes les modifications :.

La distribution Kali Linux a récemment gagné en popularité. Le piratage et les tests de sécurité font désormais partie de notre culture et de plus en plus de personnes s'y intéressent. Peut-être que ce processus a été facilité par la série télévisée "Mr. Robot".

Kali Linux est l'une des distributions Linux conçues pour les pirates et les professionnels de la sécurité de l'information. Par conséquent, il n'est pas surprenant que cette série augmente sa popularité et que de nombreux débutants et personnes n'ayant aucune connaissance de la sécurité de l'information essaient d'utiliser cette distribution comme système principal. Mais Kali Linux n'est pas du tout conçu pour cela. Dans l'article d'aujourd'hui, nous verrons ce qu'est Kali Linux, pourquoi vous en avez besoin et donnerons un aperçu de Kali Linux.

Kali Linux a été développé par la société de sécurité Offensive Security. Il est basé sur Debian et contient les développements du kit de distribution pour la criminalistique numérique et les tests de sécurité BackTrack.

La première version de BackTrack est sortie en 2006, elle combinait plusieurs projets dont le but principal était les tests d'intrusion. La distribution était destinée à être utilisée comme un LiveCD.

En 2012, une distribution comme BackTrack a cessé d'exister et à sa place est apparue Kali Linux, qui a repris tous les avantages de la version précédente et de tous les logiciels. C'était le résultat de la fusion de deux projets : WHAX et Auditor Security Collection. Maintenant, la distribution se développe régulièrement et les efforts des développeurs visent à corriger les erreurs et à étendre l'ensemble des outils.

2. Objectif

Le site officiel a la description suivante de la distribution : "Penetration Testing and Ethical Hacking Linux Distribution" ou, à notre avis, une distribution pour les tests d'intrusion et le piratage éthique. En termes simples, cette distribution contient de nombreux outils liés à la sécurité et au réseau qui s'adressent aux experts en sécurité informatique.

Une distribution Linux n'est rien de plus qu'un noyau et un ensemble d'utilitaires, d'applications et de paramètres par défaut de base. Kali Linux ne fournit rien d'unique à cet égard. La plupart des programmes peuvent être facilement installés sur n'importe quelle autre distribution, ou même sur Windows.

La différence avec Kali Linux est qu'il est rempli d'outils et de paramètres nécessaires aux tests de sécurité, et non pour assurer le fonctionnement normal de l'utilisateur moyen. Si vous voulez utiliser Kali au lieu de la distribution principale, vous faites une erreur. Il s'agit d'un kit de distribution spécialisé pour résoudre un certain nombre de tâches, ce qui signifie que la résolution de tâches pour lesquelles il n'était pas destiné sera plus difficile, par exemple, la même recherche de programmes. Les capacités de Kali Linux se concentrent sur les tests de sécurité.

3. Installation

Vous pouvez télécharger l'image d'installation sur le site officiel, il vous suffit de choisir l'architecture. Après le démarrage, assurez-vous de vérifier que le disque n'est pas endommagé en comparant la somme de contrôle SHA256. Étant donné que cette distribution est destinée aux tests de sécurité, je ne veux vraiment pas qu'elle soit cassée de quelque façon que ce soit. Comment le faire est décrit dans un article séparé.

Sinon, l'installation de Kali Linux n'est pas très différente de Debian. Selon la méthode et la puissance de l'ordinateur, cela peut prendre de quelques minutes à une demi-heure. Nous avons examiné tout dans l'article en détail.

4. Caractéristiques

Beaucoup seront surpris, mais l'utilisateur par défaut dans Kali Linux est root. Cela est nécessaire car de nombreux programmes ont besoin de droits de superutilisateur pour s'exécuter. C'est l'une des raisons pour lesquelles vous ne devriez pas utiliser Kali pour des tâches quotidiennes comme surfer sur Internet ou utiliser des applications bureautiques.

Si nous parlons de logiciel, alors tous les programmes fournis sont axés sur la sécurité. Il existe des programmes graphiques et des commandes de terminal, et plusieurs utilitaires de base sont inclus dans le système, tels qu'une visionneuse d'images, une calculatrice et un éditeur de texte. Mais ici, vous ne trouverez pas de programmes bureautiques, de liseuses électroniques, de programmes de messagerie et d'organisateurs.

Kali Linux est basé sur Debian, et rien ne vous empêche d'installer un programme à partir des référentiels, par exemple, thunderbird pour collecter le courrier. Mais voir le courrier au nom du superutilisateur n'est pas très bon bonne idée... Bien sûr, personne ne vous dérange pour créer un utilisateur non privilégié, mais c'est un travail supplémentaire.

Sur l'écran de connexion de Kali Linux, vous pouvez voir la devise "Plus vous devenez silencieux, plus vous pouvez entendre" ou "Plus vous êtes silencieux, plus vous pouvez entendre". Si vous regardez les paquets envoyés au réseau par le système Debian, vous remarquerez que certains paquets sont régulièrement postés sur le réseau. Certains d'entre eux sont envoyés par les applications des utilisateurs, d'autres par les services d'arrière-plan.

Par exemple, si vous scannez votre ordinateur Linux avec, vous pouvez voir plusieurs ports ouverts. Par exemple, il peut s'agir d'un port VNC jamais utilisé et d'un serveur HTTP. Certains de ces programmes sont fournis par défaut, d'autres que vous avez installés et oubliés.

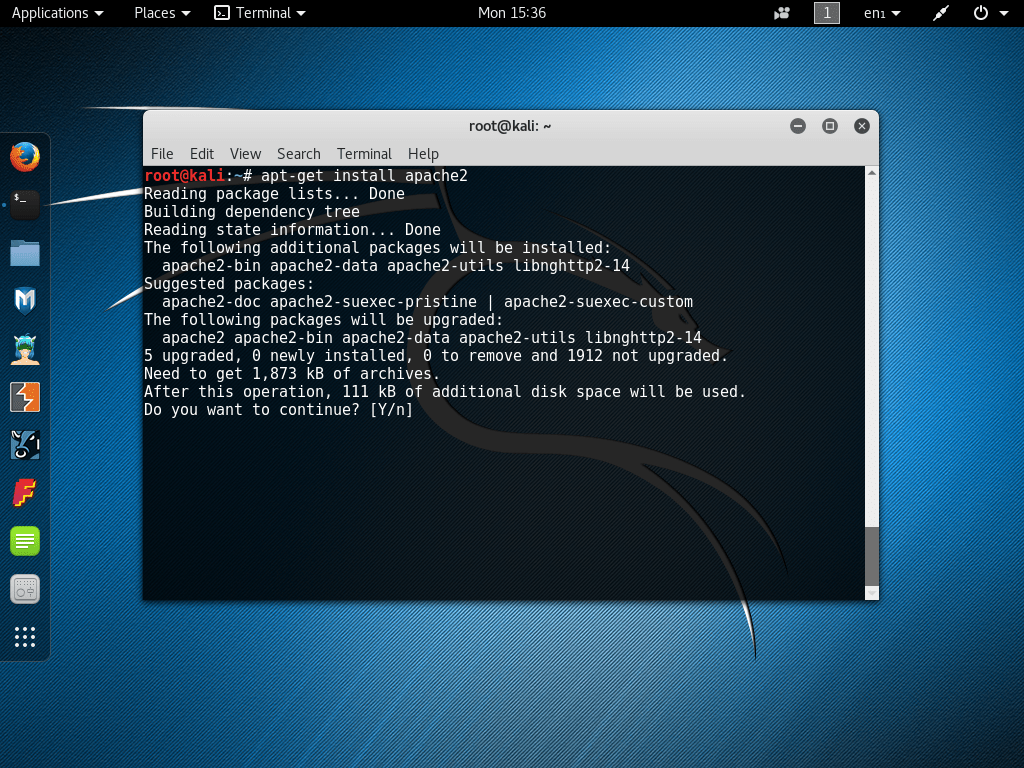

Kali Linux s'efforce d'être aussi silencieux que possible. Cela est nécessaire pour masquer votre présence dans le réseau attaqué et pour vous protéger des attaques potentielles. Pour atteindre cet objectif, de nombreux services sont désactivés dans Kali qui sont activés par défaut dans Debian. Bien sûr, vous pouvez installer le service que vous souhaitez depuis les dépôts Debian. Par exemple apache2 :

Cependant, après cela, l'utilitaire ne démarrera pas automatiquement et ne sera pas ajouté au démarrage. Si vous en avez besoin, vous devrez le démarrer manuellement. À chaque redémarrage, tous les services inutiles sont désactivés. Il est possible de faire le tour et d'ajouter le service à la liste blanche /usr/sbin/update-rc.d, mais ce n'est pas entièrement sécurisé puisque vous ouvrez le chemin système. Personne ne sait s'il y a des vulnérabilités.

Kali Linux est une distribution spécialisée, ne serait-ce que parce qu'elle est conçue pour fonctionner dans un environnement agressif. Et si vous avez installé un serveur Web et quelques autres programmes, les avez ajoutés au démarrage, vous avez peut-être déjà cassé Kali et réduit sa sécurité.

5. Programmes

Comme indiqué ci-dessus, la distribution Kali Linux ne contient que des logiciels de test de sécurité spécifiques. Vous pouvez trouver une liste des programmes les plus populaires dans l'article. Mais bon nombre des programmes nécessaires au fonctionnement normal ne sont pas disponibles. Et il n'y a aucune garantie que vous les trouverez dans les dépôts, même s'ils sont disponibles dans Debian.

Vous pouvez ajouter des référentiels tiers et des sources d'applications pour installer ce dont vous avez besoin, ou ajouter un référentiel qui contient le plus dernière version programmes. Vous pouvez, mais vous ne devriez pas. Même pour Debian, il n'est pas recommandé de faire cela, les développeurs appellent ce phénomène FrankenDebian et disent que cela peut briser la stabilité du système.

Kali Linux est encore plus compliqué. Vous risquez non seulement d'endommager le système, mais aussi de le rendre dangereux. Les packages des référentiels ont été vérifiés et contiennent des modifications supplémentaires, par exemple, le même Apache n'est pas ajouté au démarrage. Les packages tiers n'auront pas ces précautions.

conclusions

Notre examen des fonctionnalités de Kali Linux touche à sa fin. Que vous choisissiez ou non ce kit de distribution dépend de vous et des tâches que vous essayez de résoudre à l'aide du système. Si vous n'avez besoin que de quelques outils, il est préférable de choisir une distribution plus simple, par exemple Ubuntu ou Debian. Vous pourrez tout y installer outils nécessaires... La même option est meilleure pour les nouveaux utilisateurs.

Mais si vous connaissez déjà bien Linux et êtes prêt à passer beaucoup de temps à comprendre la sécurité de l'information, ce système peut être fait pour vous. Mais ne vous précipitez pas pour l'installer sur votre ordinateur. Utilisez une machine virtuelle, puis installez-la en tant que deuxième système secondaire.

Peut-être que vous n'êtes pas d'accord avec l'opinion décrite dans l'article, laissez des commentaires et faites-nous part de votre point de vue.